Descripción

El phishing es una técnica que consiste en el envío masivo de correos electrónicos, suplantando la identidad de una entidad de confianza para obtener información personal. Se trata de una técnica de ingeniería social con la finalidad de engañar a través de mensajes, utilizando archivos adjuntos o enlaces que llevan a sitios web fraudulentos y simulan ser las webs legítimas. Estos sitios web falsos solicitan datos personales, que finalmente acaban en manos de los atacantes.

Objetivos

Si se adopta una buena política frente a los ataques de phishing, evitamos que nos roben credenciales, la identidad o que seamos víctimas de una estafa o un fraude financiero.

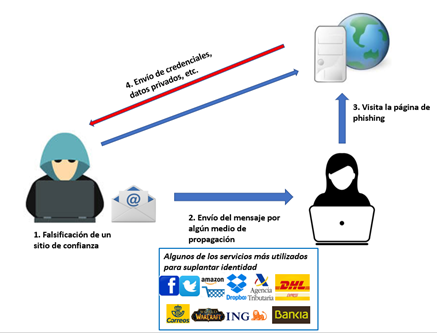

Fases de un ataque de phishing

Fase 1: El ciberdelincuente falsifica un sitio de confianza.

Fase 2: Propaga el mensaje por algún medio, siendo el más frecuente el correo electrónico. Otros medios posibles son también la mensajería instantánea, wikis, foros, blogs, redes sociales, etc. El mensaje simula ser de una entidad legítima – red social, banco, institución pública, etc. – pero lo que pretende es robar a la persona usuaria información privada.

Fase 3: La víctima visita la página de phishing. La persona usuaria accede al enlace mostrado, que en realidad lo redirecciona a un sitio web falso, similar en aspecto al sitio web original. El usuario, que cree estar ante la web real, introduce con normalidad sus datos personales como nombre, usuario, contraseña, etc.

Fase 4: Envío de credenciales, datos privados, etc. Estos datos son capturados por el sitio web falso y llegan a manos de los delincuentes.

Buenas prácticas

Se recomienda adoptar las siguientes medidas para evitar ser víctimas de phishing

- Evaluar el contenido del correo electrónico o mensaje:

- Habitualmente intentan manipular a la persona usuaria para que actúe según las indicaciones del correo, añadiendo una excusa: problemas de carácter técnico, recientes detecciones de fraude y urgente incremento del nivel de seguridad, cambios en la política de seguridad, uso anómalo en su cuenta, o similares.

- Es también común que estos correos soliciten claves y otros datos de acceso a las cuentas bancarias, práctica que las entidades bancarias verdaderas nunca llevarían a cabo. Recuerda que en general, la suma de solicitud de datos bancarios + datos personales = fraude.

- Los emails no suelen estar personalizados puesto que son enviados masivamente. Por tanto, suelen comenzar con algo similar a “Estimado Cliente”, “Querido amigo”, “Notificación a usuario”.

- Una particularidad extendida en este tipo de mensajes de phishing, es que suelen contener errores gramaticales y de ortografía.

- Quien envía el correo no suele pertenecer a la organización que intenta suplantar. Si se recibe una comunicación de una supuesta entidad bancaria desde un correo tipo @gmail.com, @hotmail.com o cualquier otro similar debería levantar inmediatamente la sospecha.

- Casi todos los correos electrónicos de phishing contienen un enlace en el que se pide clicar. Revisar si el texto del enlace que facilitan en el mensaje coincide con la dirección a la que apunta, y que ésta corresponda con la URL del servicio legítimo. Por ejemplo, si el mensaje supuestamente proviene de una entidad bancaria, se debe verificar que la dirección del enlace que aparece en el correo lleva realmente a la entidad bancaria.

- Habilitar un segundo factor de autenticación para que la identificación del usuario dependa de que dos factores se introduzcan correctamente en vez de uno solo. Por ejemplo, las credenciales de usuario y un PIN o una característica biométrica.

- Aunque las páginas maliciosas también pueden tener implementada esta medida, asegurarse de que las páginas comienzan con https y que muestran el candado de seguridad. La “S” de “seguridad” es un certificado que garantiza la protección de la comunicación/transacción.

- Utilizar un administrador de contraseñas para gestionar nuestras credenciales en línea. Es fundamental tener una contraseña diferente para cada servicio web, ya que si se produce un compromiso de los datos de inicio de sesión, los ciberdelincuentes intentarán utilizar las credenciales descubiertas en todos los servicios web.

- Tener implementados controles antiphishing: Emplear por ejemplo, sistemas antispam o antimalware, que dispongan de herramientas para escanear el correo en el momento en que llegan, y que revise el origen del mismo, el emisor, los adjuntos, si se está suplantando la dirección del correo, etc.

- Si se administra un servidor de correo, podemos dificultar que suplanten nuestra identidad utilizando métodos de validación de emisor tales como SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail), DMARK (Domain-based Message Authentication, Reporting and Conformance)

¿Qué hacer ante un ataque de Phishing?

- No acceder a sitios a través de enlaces enviados por e-mails dudosos.

- NUNCA responder a NINGUNA solicitud de información personal a través de correo electrónico, llamada telefónica o mensaje corto (SMS).

- Asegurarse de que las páginas comienzan con https y que muestran el candado de seguridad. Aunque esta característica no es suficiente para verificar que una web es sea de confianza, si no es https seguramente se trate de un fraude.

- Antes de descargar cualquier documento adjunto, verificar que procede de un remitente conocido. Si se trata de un remitente desconocido, no abrir ninguna imagen ni descargar ningún archivo adjunto.

- Si se sospecha que se ha sido víctima de un ataque de phishing, se deben cambiar inmediatamente todas las contraseñas y ponerse en contacto con la empresa o entidad financiera para informarles de la incidencia.

- Si nos lo envías a incidencias@bcsc.eus, resolveremos tus dudas y le daremos tratamiento para darlo de baja y que deje de estar activo.