Descripción del proyecto

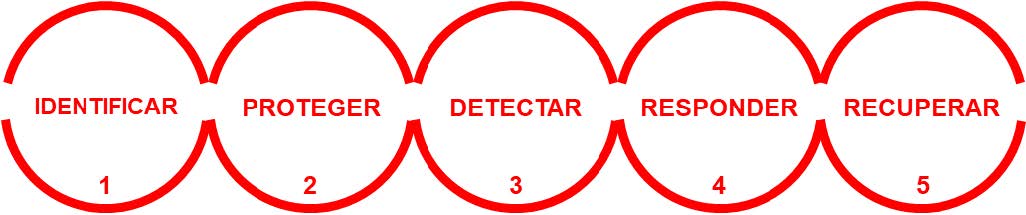

Tradicionalmente se han establecido sistemas de gestión que han permitido la gobernanza de la seguridad de la información, fundamentalmente basados en ISO27001, y de un tiempo a esta parte, han surgido estándares y marcos de referencia que permiten implementar la función análoga en el ámbito puramente industrial como, por ejemplo: ISA/IEC 62443, NIST CSF, etc.

La gestión conjunta de la seguridad de la información y la de los procesos operacionales supone la integración, en un único sistema, de la gestión de la ciberseguridad de toda la organización. Lo cierto, sin embargo, es que la industria se encuentra actualmente sumida en la necesidad de identificar un marco único de gestión de la ciberseguridad IT y OT que sea aplicable a una amplia mayoría de sectores industriales, dado que, y ante esta carencia, se han desarrollado normativas sectoriales (o incluso de marcos exclusivos de una única empresa) que no dejan de ser generalmente una reformulación de las normativas y estándares anteriormente citados.

En este sentido, y si bien en muchos casos las empresas advierten la puesta en marcha de las buenas prácticas detalladas en estos estándares como una vía de mejora interna de la gestión de la ciberseguridad sin otro fin adicional, en otras ocasiones la necesidad viene forzada por requerimientos de terceros (generalmente clientes), que exigen demostrar que la empresa gestiona diligentemente la ciberseguridad, incluyendo la obligación de alcanzar determinadas certificaciones.

Estos marcos o estándares de referencia establecen un conjunto de controles de seguridad que la organización debería implementar, en función lógicamente de si son o no de aplicación en base a las características concretas de la misma, y abarcan todos los aspectos relacionados con la ciberseguridad: personas, procesos y tecnología.

En relación al alcance o aplicabilidad de la ciberseguridad industrial, la ISA/IEC 62443 ofrece un completo conjunto de controles de seguridad desde diferentes roles o perspectivas: propietario de instalaciones, integrador de sistemas o fabricante de componentes. En el caso del rol de fabricante de componentes, este estándar establece un marco de referencia para el desarrollo seguro de componentes (ISA/IEC 63442-4-1), así como los controles de seguridad (ISA/IEC 62443-4-2) que es necesario implementar, en función de un determinado nivel de seguridad objetivo a conseguir.

Por lo tanto, el futuro cercano pasa por asumir, implementar y, en algunas ocasiones, demostrar mediante la certificación emitida por una entidad certificadora independiente:

- La gestión de la ciberseguridad en entornos industriales (incluyendo de forma integrada los entornos IT y OT) como un proceso corporativo más en la organización.

- La seguridad en el diseño, desarrollo y funcionalidades de ciberseguridad implementadas en un componente.

Objetivos

Los objetivos que persigue este proyecto son los siguientes:

- Asegurar la continuidad del negocio en base a la gestión de la ciberseguridad del mismo.

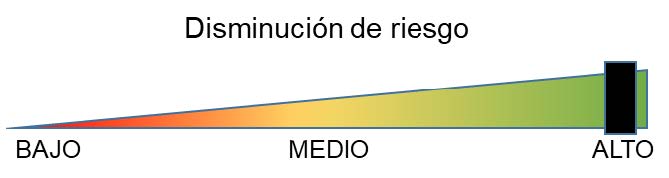

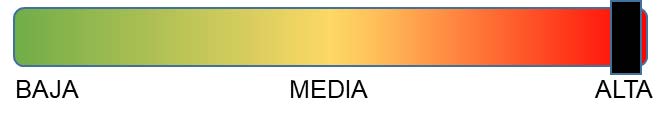

- Disminuir la probabilidad de materialización de un incidente de seguridad como consecuencia de no conocer el riesgo al que la organización se encuentra expuesta.

- Disponer de una visión permanente del nivel de riesgo de la organización en materia de ciberseguridad.

- Contribuir a establecer una sistemática estructural y continua en la adopción de la ciberseguridad como un proceso corporativo más.

- Asignar los medios y recursos adecuados para mantener el nivel de riesgo en los límites que la organización considere como asumibles.

Beneficios

Los beneficios que se alcanzarían con la puesta en marcha de este proyecto serían los siguientes:

- Imbuir la cultura de la necesidad de la ciberseguridad como base fundamental para garantizar la continuidad del negocio.

- El establecimiento de procesos formales corporativos para la gestión de la ciberseguridad, permitiendo establecer medidas de control y seguimiento de la efectividad de los mismos.

- La determinación y asignación de roles y responsabilidades en materia de ciberseguridad, especialmente cuando en muchas ocasiones los límites entre los entornos IT y OT son ciertamente difusos.

- Incorporar la ciberseguridad desde el diseño en la puesta en marcha de sistemas de control industrial en las propias instalaciones de las empresas.

- Permitir desarrollar componentes desde la perspectiva de ciberseguridad.

- Obtener un reconocimiento acreditado por entidades de certificación autorizadas e independientes sobre la ciberseguridad aplicada a la propia organización o en los productos que se comercializan.

- Cumplimiento de nuevos requisitos por parte de clientes y proveedores en materia de reducción de riesgos tecnológicos, manejo de información, garantizar suministros, entre otros.

Dimensiones de la ciberseguridad que mejora la ejecución del proyecto

Tiempos estimados de ejecución

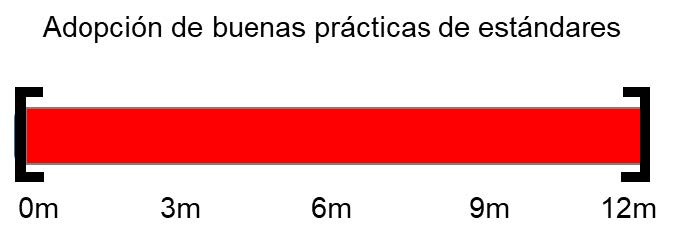

Los tiempos estimados de ejecución de este tipo de proyectos se indican únicamente a modo orientativo.

Requerimientos de dedicación de recursos de las empresas solicitantes

Buenas prácticas durante su ejecución

Para llevar a cabo de forma correcta este tipo de proyectos, hay que considerar las siguientes cuestiones:

- La Alta Dirección como promotora del proyecto: dado que la implantación de un sistema de gestión de la seguridad IT y OT implica necesariamente la participación, y, por tanto, destinar recursos de la práctica totalidad de las Áreas de la empresa, el proyecto debe nacer como un requerimiento del mismo por parte de la Alta Dirección, de forma que no pueda cuestionarse el fin perseguido por el mismo, ni los recursos que haya que destinar para su ejecución.

- Gestión del cambio: la implantación de nuevos procesos o los cambios en las formas de llevar a cabo condicionadas por los requerimientos de ciberseguridad requieren de una buena gestión del cambio que permita ser asumidos por la organización, de forma positiva y natural, en un corto espacio de tiempo.

Servicios relacionados

- Servicios de consultoría.

Otros proyectos relacionados

- Adaptación a normativas o exigencias sectoriales/empresariales en materia de ciberseguridad industrial.

- Adaptación al cumplimiento del Esquema Nacional de Seguridad –ENS- (Real Decreto 3/2010).

- Adecuación al Reglamento PIC (Real Decreto 704/2011).

Área de proyecto subvencionable en el programa de ayudas de ciberseguridad industrial

- Adopción de buenas prácticas recogidas en estándares de Ciberseguridad industrial (por ejemplo, ISA/IEC 62443 o equivalentes) u otros de gestión de la Ciberseguridad (por ejemplo, ISO 27001 o equivalentes) ampliamente reconocidos. Adaptación al cumplimiento del Esquema Nacional de Seguridad (Real Decreto 3/2010), Reglamento PIC (Real Decreto 704/2011). Mejora continua del proceso de gestión de ciberseguridad mediante el despliegue de medidas específicas o evolución de las mismas a niveles de madurez superiores a los preexistentes.

Perfil de empresa suministradora de servicios o productos

Las empresas que cuentan con la capacidad de prestación de los servicios incluidos en este tipo de proyectos, y que se encuentran registradas en el “Libro blanco de la Ciberseguridad en Euskadi” son aquellas que se encuentran encuadradas en la siguiente categorización:

| CAPACIDAD | CATEGORÍA DE LA SOLUCIÓN | GRUPO DE PRODUCTO/SERVICIO |

|---|---|---|

| IDENTIFICAR | Entorno del negocio | Análisis de impacto en el negocio |

| Gobernanza y gestión del riesgo |

Certificación de seguridad Cumplimiento, riesgo y gobernanza |

|

| Análisis del riesgo | - | |

| Estrategia de gestión del riego | - | |

| Gestión del riesgo en la cadena de suministro | - |